Une révolution silencieuse bouleverse actuellement le monde du travail numérique. Pendant 40 ans, les entreprises ont accumulé des centaines de logiciels pour se moderniser. Aujourd’hui, des startups technologiques suppriment massivement ces outils pour revenir à des fichiers texte bruts.

Archives par catégorie: IA

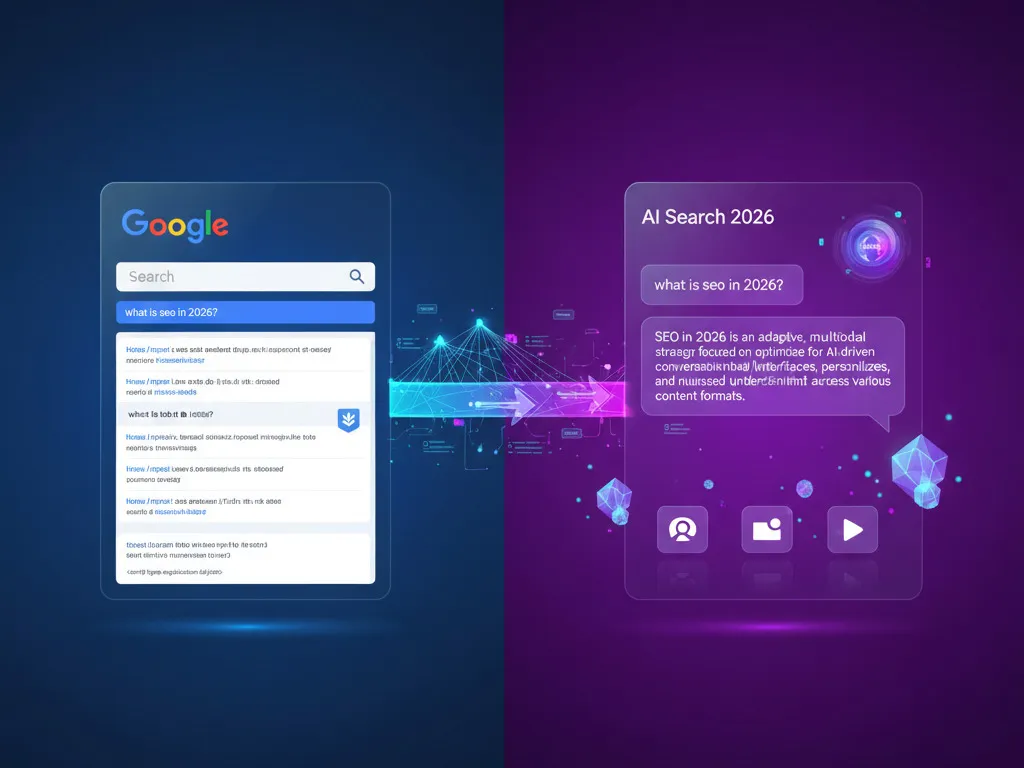

Le SEO traditionnel vit actuellement sa plus grande mutation depuis l’arrivée du mobile. En 2026, près d’une recherche sur quatre passe désormais par un assistant IA plutôt qu’un moteur classique. Cette transformation bouleverse les règles du jeu : il ne suffit plus d’être bien positionné dans Google, il faut aussi être cité par ChatGPT, Perplexity, Gemini et tous les moteurs génératifs qui réinventent l’accès à l’information. Ce guide te dévoile une stratégie progressive sur 90 jours pour adapter ton site aux nouvelles réalités du référencement augmenté par l’intelligence artificielle.

L’ia gestion stock e-commerce n’est plus une option futuriste, c’est désormais un levier stratégique pour chaque boutique en ligne qui veut rester rentable et compétitive. En combinant prévision de la demande, synchronisation temps réel et automatisation des réapprovisionnements, l’intelligence artificielle transforme un centre de coûts en véritable moteur de croissance.

Automatiser son service client n’est plus un luxe réservé aux grands groupes, mais une nécessité stratégique pour les PME qui souhaitent rester compétitives en 2026. Avec 26% des TPE et PME françaises utilisant déjà l’intelligence artificielle et 58% des dirigeants considérant l’IA comme une question de survie, l’automatisation du support client représente un levier de croissance accessible et mesurable.

Une facture papier coûte entre 14 et 20 € à traiter, contre seulement 1 à 2 € pour une facture électronique automatisée. Pour une PME traitant 500 factures mensuelles, cela représente jusqu’à 114 000 € d’économies annuelles potentielles. L’automatisation gestion factures PME n’est plus une option mais une nécessité stratégique pour réduire les coûts administratifs de 60% tout en préparant l’obligation de facturation électronique de septembre 2026.

Saviez-vous qu’un chatbot IA service client PME permet d’économiser en moyenne 300 000 € par an tout en libérant 2,5 milliards d’heures de travail à l’échelle mondiale ? Pour les petites et moyennes entreprises confrontées à des budgets serrés et des équipes réduites, cette technologie n’est plus un luxe mais une nécessité stratégique. Dans ce guide, découvrez comment réduire concrètement de 60% votre temps de traitement client sans exploser votre budget.

Saviez-vous que 72% des entreprises mondiales ont intégré l’intelligence artificielle dans leurs opérations en 2024 ? Les avantages intelligence artificielle entreprises sont désormais indiscutables et transforment radicalement la manière de produire, d’interagir et de décider. Cette révolution technologique ne concerne plus seulement les géants du numérique. Elle touche toutes les organisations qui cherchent à rester compétitives et à optimiser leurs performances.

Vous vous demandez comment augmenter la visibilité de votre site web sur les moteurs de recherche, mais vous êtes perdu entre SEO et SEA ? Ces deux stratégies de référencement représentent les piliers fondamentaux du marketing digital, mais leurs approches, coûts et résultats diffèrent radicalement. Comprendre la différence entre SEO et SEA est essentiel pour élaborer une stratégie digitale performante et adaptée à vos objectifs commerciaux.

Après 29 ans de présence sur le marché des composants grand public, Crucial va disparaître en février 2026. Micron Technology a annoncé le 3 décembre 2025 sa décision de mettre fin à sa marque emblématique de RAM et de SSD, sacrifiant le segment consommateur au profit de l’intelligence artificielle

En août 2025, l’équipe de recherche en sécurité de Brave a découvert une vulnérabilité critique dans Perplexity Comet, le navigateur agentic basé sur l’IA. Cette faille permettait à des attaquants d’injecter des instructions malveillantes dans des pages web ordinaires, qui seraient ensuite exécutées par l’IA lorsqu’un utilisateur demandait simplement un résumé de la page. Par conséquent, la gravité de cette faille réside dans sa simplicité d’exploitation et son potentiel d’exfiltration de données sensibles.